Design blog ru: Brave Designers | AIC

Дизайн Мания — блог про веб дизайн (web design)

Приветствуем вас в блоге про веб дизайн под соответствующим названием Дизайн Мания. Оно, как вы уже поняли, выбрано не случайно — наш проект для всех тех, кто, как и мы, неровно дышит в сторону web дизайна различных интернет проектов и сайтов. Хотя с таким же успехом он будет полезен всем, кто просто работает или увлекается дизайном веб сайтов, пытается сделать свой блог лучше либо ищет источники для вдохновения. Все это (и много чего другого) есть у нас!

Дизайн Мания имеет формат блога, новые статьи публикуются в хронологическом порядке начиная с самого последнего, вы также можете посмотреть разные публикации, используя категории (верхнее горизонтальное меню) или теги. Все статьи проекта разделены по тематике, некоторые из них относятся даже не столько к дизайну сайтов, сколько дизайну вообще. На Дизайн Мании также можно найти различные исходные материалы для работы — иконки, шрифты, кисти, градиенты, стили для фотошопа и т.

Программы для захвата видео с экрана компьютера с каждым днём привлекают все больше пользователей. Связано это в первую очередь с ростом популярности видеоконтента в сети. Сейчас существует очень много видеоблогеров на таких площадках, как YouTube, Инстаграм, TikTok и т.п. Они выкладывают там видеоуроки/курсы, обзоры на фильмы и игры, а также другие скринкасты, которые записывают самостоятельно.

Online сервисыЛетом активность практически у всех интернет-деятелей чуть-чуть идет на спад, поэтому самое время заполнить данный перерыв очередной подборкой интересных онлайновых сервисов для дизайнеров и веб-разработчиков. Прошлый 17тый выпуск можете найти тут. Он, как и все остальные статьи, все еще актуальны. В сегодняшней заметке традиционно не обойдется без генераторов, будут паттерны, примеры кода для крутых фонов, Email-шаблоны, прелоадеры, сервис для фавиконок и не только.

Открытие года — NFT токены. Это новый нестандартный и весьма оригинальный вариант заработка. Завсегдатаи соцсетей, программисты, представители шоу-бизнеса, дизайнеры и творцы всех мастей продают произведения искусства, музыкальные композиции и обычные «каракули» за баснословные суммы в криптовалюте.

Если хотите запустить сайт в интернете без использования сервисов конструкторов, то для его размещения вам нужно будет купить хостинг. В зависимости от величины и перспектив онлайн бизнеса это может быть обычный виртуальный хостинг или VDS-сервер. Первый вариант намного проще и, как правило, используется в самом начале развития веб-проекта либо, если вы сразу планируете запускать простую сайт-визитку, личный блог и т.п.

Если раньше иметь свой сайт было модным трендом, то сегодня многим он просто необходим. Кроме владельцев интернет-магазинов собственные ресурсы создают блогеры, творческие личности – фотографы, художники, писатели и многие другие. Не обойтись без своего сайта всем, кто оказывает услуги в интернете.

Кроме владельцев интернет-магазинов собственные ресурсы создают блогеры, творческие личности – фотографы, художники, писатели и многие другие. Не обойтись без своего сайта всем, кто оказывает услуги в интернете.

Логотипы очень важны для бизнеса, особенно когда речь идет о брендинге. Они обеспечивают правильную идентичность и восприятие бренда. Когда вы видите лого Sony или Google, то это не просто набор букв, вы точно знаете о какой компании идет речь.

В разделе блога, посвященному инструментам для дизайнеров, вы уже могли встречать публикации про сервисы и приложения обработки фото. Но о них мы рассказывали чаще с точки зрения выполнения определенных конкретных задач: ретуши, слайд-шоу, удалении объектов, восстановлении фото и т.п. Сегодня же хотим сделать обзорную статью чуть более общего плана и рассмотреть в ней сразу несколько полезных программ.

Недавно при подготовке очередного материала в блог обнаружился один глюк в Фотошопе, о котором сегодня хотелось рассказать. Вполне возможно, что с данной проблемой многие из вас сталкивались, и ее решение будет весьма кстати. Речь идет о несоответствии цветовых профилей при вставке картинки в Adobe Photoshop после создания скриншота в Windows. Сам глюк мы рассмотрим в конце публикации, а начнем с базовых понятий о системе управления…

Речь идет о несоответствии цветовых профилей при вставке картинки в Adobe Photoshop после создания скриншота в Windows. Сам глюк мы рассмотрим в конце публикации, а начнем с базовых понятий о системе управления…

Часто возникает вопрос, как сделать сайт более привлекательным, удобным и полезным для посетителей. Один из таких вариантов — это добавить на сайт опрос, голосование или какое-либо исследование, благодаря чему контент сайта будет разнообразен, интересен и вы сможете получать больше информации и представления о вашей аудитории. Также это увеличит конверсию сайта.

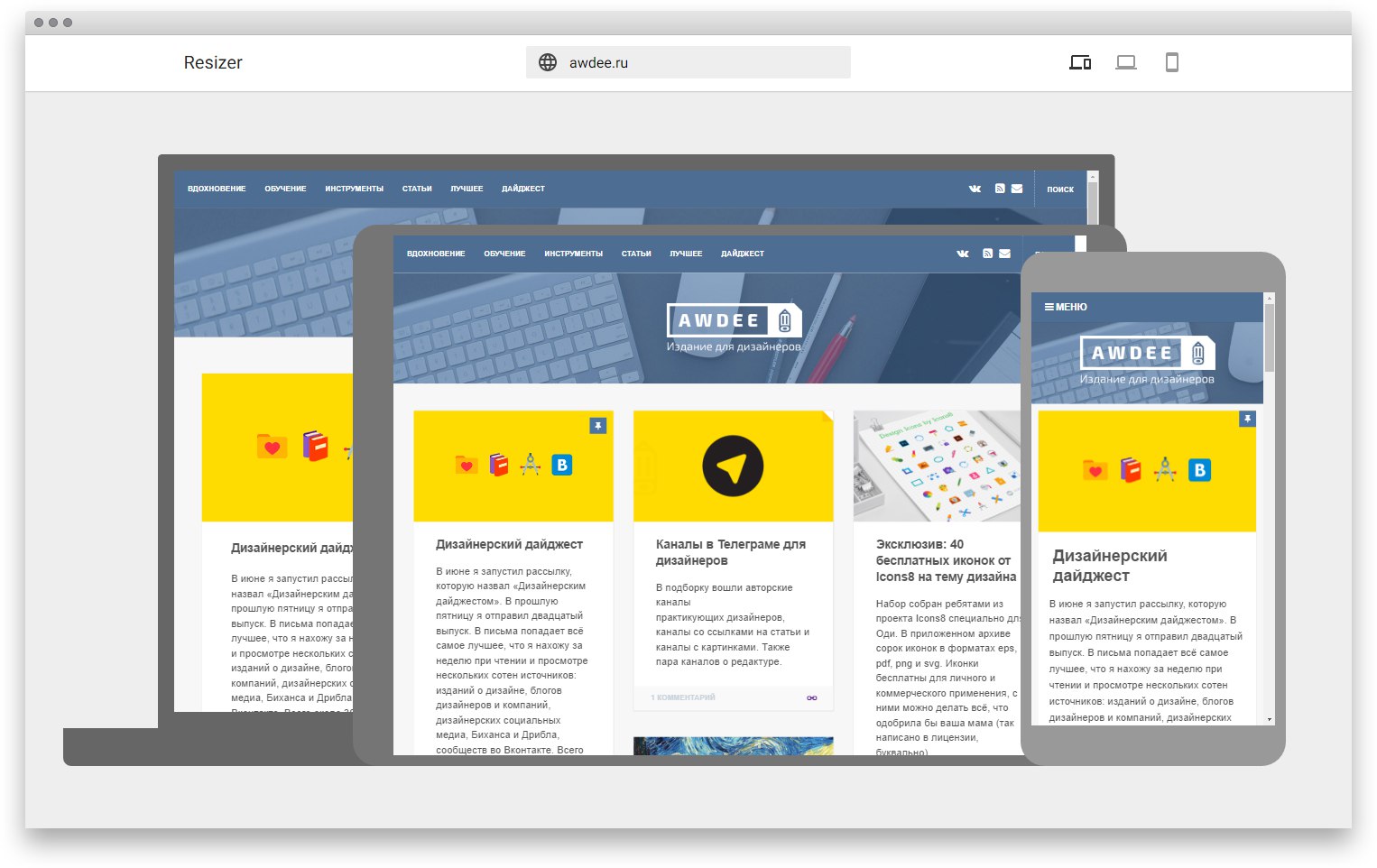

Статьи ЮзабилитиЕсли просмотреть наши публикации трендов веб-дизайна за несколько прошедших лет, то можно увидеть, что карточное оформление элементов на веб-страницах появилось достаточно давно. Это в первую очередь связано с развитием адаптивного дизайна и социальных медиа, для которых требовалось придумать простой и универсальный метод отображения данных.

Полигоны активно используются в компьютерной графике и 3D-моделировании. Совместно они образуют полигональную сетку, которая, как оказалось, может быть весьма красивым оригинальным бэкграундом или даже обоями для рабочего стола. Сегодня подобрали для вас несколько лучших наборов полигональных фоновых текстур. Теоретически, эту подборку можно считать определенным подвидом геометрических текстур с узорами, но тут разные фигуры (треугольники, квадраты и др.) используется не сами по себе, а в виде…

Сегодня рассмотрим сервис Еpaycore – молодую платежную систему, позволяющую совершать и принимать платежи в разных валютах, обменивать и выводить средства в криптовалюту и «фиат».

Наш Блог :: Диван Адель в проекте однушки от Zi-design

Объединить пространство кухни и гостиной можно и без масштабной перепланировки. Для этого дизайнер Виктория Золина разместила на стене между комнатами огромное окно.

Владелец однушки – холостяк, который нечасто бывает дома и планирует переезд в Испанию. Поэтому от переделки однушки в студию и объединения кухни с гостиной отказались сразу.

Дизайнер Виктория Золина настояла на реализации необычной идеи – между двумя помещениями появилось огромное окно.

«Изначально хозяин скептически отнесся к этой идее, – вспоминает автор проекта. – А сейчас это его любимое интерьерное решение, которое добавляет объем и перспективу на кухне и в гостиной. Теперь заказчик во время приготовления еды смотрит новости по телевизору, который расположен в гостиной».

– А сейчас это его любимое интерьерное решение, которое добавляет объем и перспективу на кухне и в гостиной. Теперь заказчик во время приготовления еды смотрит новости по телевизору, который расположен в гостиной».

Правда, без небольшой перепланировки все же не обошлось. Стену и дверной проем между кухней и прихожей демонтировали, а вход в гостиную перенесли на стену с окном.

Это позволило в торцевой части комнаты разместить вместительный шкаф от пола до потолка. Он стал еще одним местом хранения в дополнение к большой гардеробной в прихожей.

Кроме того, для экономии пространства в интерьере отказались от распашных дверей в пользу высоких раздвижных. «Сейчас, по словам хозяина, проемы у него постоянно открыты, – отмечает Виктория Золина. – Так что это было правильное решение, и двери не мешают проходу по коридору».

Для создания современного, светлого, стильного и удобного пространства дизайнер предпочла белую краску, но при этом интерьер не выглядит стерильным. Такого эффекта удалось добиться из-за сочетания фактур (некоторые части стен оклеены обоями), графичных элементов (черных оконных рам и рельефных шпонированных панелей в прихожей и на кухне) и ярких акцентов (цветных стульев на кухне и синего кресла в гостиной). Темная паркетная доска дополнительно смягчает эффект, который создают белоснежные стены.

Такого эффекта удалось добиться из-за сочетания фактур (некоторые части стен оклеены обоями), графичных элементов (черных оконных рам и рельефных шпонированных панелей в прихожей и на кухне) и ярких акцентов (цветных стульев на кухне и синего кресла в гостиной). Темная паркетная доска дополнительно смягчает эффект, который создают белоснежные стены.

В квартире нет полноценной спальни, поэтому диван в гостиной выбирали диван Адель. Благодаря его широкому основанию, спать на нем было удобно, даже не раскладывая.

Почти всю остальную мебель в квартире сделали на заказ в столярной мастерской. Например, нишу в ванной, в которой разместилась стиральная машинка и бойлер, закрыли фасадом из шпонированного дуба и им же отделали остальную часть стены, создав впечатление единой декоративной поверхности. А дополнили интерьер абстрактные картины – их приобрели в галерее современного искусства Art Brut.

Оригинал статьи на сайте

InMyRoom

Инстаграм

Zi-design

Что такое Service design и как он может увеличить доходность вашего бизнеса

Service design, или, как говорят в России, дизайн-мышление, — это методология конструирования отношений между бизнесом и его клиентами. Зачем нужен service design, какие инструменты в себя включает и как вообще накладывается на маркетинг, продукт и стратегию развития бизнеса в целом, нам рассказал Александр Пережогин, Customer Success Manager в Exponea.

Зачем нужен service design, какие инструменты в себя включает и как вообще накладывается на маркетинг, продукт и стратегию развития бизнеса в целом, нам рассказал Александр Пережогин, Customer Success Manager в Exponea.

— Александр, service design — что это вообще за зверь такой и зачем он нужен маркетологу?

Если говорить простым языком: представь, что у тебя есть две кофейни с одинаковым кофе, который продается по одинаковым ценам, и он одинаково вкусный. Так вот, service design — это та штука, которая заставляет тебя идти в одну кофейню, но не в другую. То есть это процесс изучения того, как клиент чувствует себя на всем жизненном цикле взаимоотношения с какой-то компанией.

Service design, или дизайн-мышление, — это процесс конструирования взаимоотношений между конечным клиентом и бизнесом с целью уравновесить потребности клиента и потребности бизнеса. У клиента есть свои проблемы, которые он хочет решить. У бизнеса, соответственно, тоже. Также это сталкивается с какими-то деньгами, которые бизнес хочет заработать. Методология сервис-дизайна помогает найти определенный баланс между тем, чтобы заработать эти деньги, и тем, чтобы клиент оказался удовлетворен в конечном итоге от того, что получил услугу, использовал продукт и т.д.

У бизнеса, соответственно, тоже. Также это сталкивается с какими-то деньгами, которые бизнес хочет заработать. Методология сервис-дизайна помогает найти определенный баланс между тем, чтобы заработать эти деньги, и тем, чтобы клиент оказался удовлетворен в конечном итоге от того, что получил услугу, использовал продукт и т.д.

Пять основных принципов Service design:

-

Ориентированность на пользователя, понимание его с помощью качественных исследований,

-

Совместное творчество путем вовлечения всех заинтересованных сторон в процесс проектирования,

-

Последовательность путем разделения всего процесса взаимодействия с клиентом на отдельные отрезки,

-

Доказательность с помощью визуализации всего опыта обслуживания клиентов, что делает его осязаемым,

-

Целостность через рассмотрение всех точек соприкосновения пользователей с компанией.

Марк Стикдорн и Якоб Шнайдер «This is Service Design Thinking»

Чтобы прислушиваться к клиенту, знать, чего он хочет, а чего нет, есть определенные инструменты. Здесь так же, как с придумыванием идей для рекламного ролика. Обычно люди интуитивно понимают, как это работает, поэтому просто садятся и начинают думать. Но очень мало людей реально знают методологии придумывания этих идей, хотя они есть. Нужно просто взять подходящий способ и пройтись по этому процессу таким инструментом.

Сервис-дизайн позволяет бизнесу прийти к тому, что его конечные клиенты будут удовлетворены сервисом или продуктом. Для этого существует много инструментов, которые часто используются по отдельности. Те же самые CJM, которые все так любят строить, всего лишь верхушка айсберга общей методологии сервис-дизайна.

CJM

— Какие еще есть инструменты?

Stakeholders maps — инструмент визуализации, когда бизнес графически представляет все поле взаимоотношений клиентов и сотрудников на своей стороне: в какой момент кто с кем контактирует, в какой момент что может пойти не так.

Stakeholders maps

Personas — прием, основанный на подробном представлении определенных сегментов своей целевой аудитории на примере какого-то отдельного человека. Вы детально рисуете абстрактного человека, который, например, любит в субботу ходить в цветочный магазин и покупать себе букет, чтобы ставить его на подоконник, чтобы ему всегда было уютно дома.

То есть берете конкретного человека: с фотографией, возрастом, привычками, тем, что он любит, что не любит, где он живет, какая у него принадлежность к какой социальной группе и т.д. И пытаетесь представить себе его реальную жизнь, находите какую-то его потребность, проблему или боль, которую он хочет решить за счет вашего продукта или сервиса.

Personas

Также у сервис-дизайна есть замечательный инструмент — прототипирование. Он отлично снижает затраты на разработку продукта. Приведу пару примеров.

Пять лет назад в рамках одного крутого воркшопа по сервис-дизайну мне посчастливилось учиться у самого Марка Стикдорна, который является основателем всего этого комьюнити. В процессе обучения Марк приводил примеры, как работает прототипирование. Первый случай связан с приглашением Марка в один архитектурный проект.

В процессе обучения Марк приводил примеры, как работает прототипирование. Первый случай связан с приглашением Марка в один архитектурный проект.

Его авторы делали лыжный комплекс в горах Австрии. Им нужно было защищать свою работу перед заказчиком, и у них был макет определенного масштаба. Когда заказчики позвали Марка, чтобы принять проект, он приехал, посмотрел и сделал на самом первом этапе очень классную штуку. Он взял подходящий кусочек LEGO и сказал: «Ребята, это ваш автобус, который будет возить туристов из города в лыжный комплекс. Давайте просто представим, как он туда едет». Они начали просто «ехать» в этот лыжный комплекс, и оказалось, что автобус не проезжает по дороге, которая строится к лыжному комплексу. Это была первая проблема, которая решилась за 2 минуты и не потребовала абсолютно никаких ресурсов.

Вторая история тоже связана с LEGO.(Вообще, конструктор — самый простой и удобный инструмент для физического прототипирования каких-либо продуктов. ) Это была химическая лаборатория где-то в Лондоне. Марка пригласили туда помочь построить новую лабораторию таким образом, чтобы ученым было удобно там работать и взаимодействовать друг с другом, учитывая все их немаленькое оборудование, планы и так далее. В конечном итоге он просто достал огромный ящик с LEGO и сказал: «Как вы думаете, как это может выглядеть?» И это была самая интересная встреча за всю историю его работы, потому что четыре с половиной часа Марк сидел и смотрел, как ученые из LEGO собирают себе новую лабораторию. :)

) Это была химическая лаборатория где-то в Лондоне. Марка пригласили туда помочь построить новую лабораторию таким образом, чтобы ученым было удобно там работать и взаимодействовать друг с другом, учитывая все их немаленькое оборудование, планы и так далее. В конечном итоге он просто достал огромный ящик с LEGO и сказал: «Как вы думаете, как это может выглядеть?» И это была самая интересная встреча за всю историю его работы, потому что четыре с половиной часа Марк сидел и смотрел, как ученые из LEGO собирают себе новую лабораторию. :)

Соответственно, все эти инструменты: CJM, stakeholders maps, persons, прототипирование — очень интересно накладываются на бизнес, его развитие и то, как можно улучшить взаимоотношения бизнеса с клиентами.

— Какие ошибки возникают у начинающих дизайн-мыслителей и как их избежать?

При построении CJM часто начинают строить определенный идеальный пользовательский опыт, который видят в рамках своих взаимоотношений с клиентами. При этом упускают такие важные детали, как, например, эмоциональная привязка. На каждом этапе жизненного цикла, в каждом touchpoint есть какие-то эмоции, которые человек испытывает. Чтобы выявить их и понять, почему они возникают, проводят специальные исследования.

При этом упускают такие важные детали, как, например, эмоциональная привязка. На каждом этапе жизненного цикла, в каждом touchpoint есть какие-то эмоции, которые человек испытывает. Чтобы выявить их и понять, почему они возникают, проводят специальные исследования.

Несколько лет назад, когда я еще работал на стороне клиента, я подумал, что, если взять всю коммуникационную политику взаимодействия со своими юзерами и платформами и наложить это на определенные методологии сервис-дизайна, я могу добиться хороших результатов. Это было связано и с онбордингом юзеров, и с ингейджментом, и с ретеншном, когда они отваливались.

Мне нужно было понимать, какие эмоции испытывает человек в каждый момент от того, что он взаимодействует с продуктом, и как их можно улучшить.

То есть нужно было сначала измерить это, потом понять, как улучшить, расписать весь жизненный цикл. Также нужно было придумать, как я могу автоматизировать коммуникацию продукта с этими людьми таким образом, чтобы они в конечном итоге были счастливы, довольны, начинали об этом рассказывать, приводили новых юзеров и так далее.

И это достаточно круто сработало и работает до сих пор.

— Можешь привести какой-нибудь кейс?

Не так давно мы реализовали интересный кейс с Hoff. Нужно было, во-первых, измерить индекс удовлетворенности клиентов на каждом этапе жизненного цикла, во-вторых, понять в целом, каков NPS (индекс потребительской лояльности). Для решения этих задач мы делали road map, которую обычно проходят их клиенты.

Как это выглядело? Человек приезжает в какой-то торговый центр, там есть магазин Hoff, парковка, навигация в магазине, расстановка товаров, оплата, клиентский сервис, который помогает человеку решить какую-то проблему внутри магазина. Точно так же есть интернет-магазин, на сайт которого можно зайти, найти там что-то, сделать заказ. Дальше есть доставка, сборка мебели и так далее, так далее.

Мы автоматизировали процесс сбора обратной связи с клиентом таким образом, чтобы в нужный момент нужным людям отправлять нужный вопрос о том, что они чувствуют и какой опыт они испытали от взаимодействия с магазином. Дальше мы автоматизировали все эти коммуникации, перенесли на определенные дашборды с аналитикой, которые показывают индекс удовлетворенности в каждой точке взаимодействия с клиентом. И все это в разрезе каких-то параметров.

Дальше мы автоматизировали все эти коммуникации, перенесли на определенные дашборды с аналитикой, которые показывают индекс удовлетворенности в каждой точке взаимодействия с клиентом. И все это в разрезе каких-то параметров.

К примеру, возьмем сборку мебели. Этот этап состоит из нескольких шагов: сборщик позвонил заранее, приехал домой к клиенту, поднял мебель. Как он ее собрал? Убрал ли он за собой потом коробки, которые привез? Как он общался? И так далее. Все это — детали общего процесса.

Все эти метрики удовлетворенности клиентов от каждого этапа взаимодействия с компанией Hoff отражались на специальных дашбордах.

Real time дашборд

Ребята из Hoff получили огромное количество информации о том, как вообще реально у них обстоят дела. Теперь они могут контролировать ситуацию и видеть, как она меняется от месяца к месяцу: улучшается или ухудшается. Это позволяет руководителю отдела принимать соответствующие меры.

Например, маркетолог видит, что такой параметр, как трекинг заказа на сайте, имел хорошую оценку в марте, а в апреле оценка понизилась. Он делает вывод, что что-то идет не так: возможно, вылезли какие-то баги, что-то сломалось, в результате клиенты не могут нормально получить информацию о том, где их заказ. И тогда он не трясет весь свой департамент и не гадает: «Блин, что-то у нас идет не так, клиенты недовольны, продажи падают, что с этим делать, непонятно…» Нет, он понимает, в какой именно точке существует проблема, может оперативно сработать над ее устранением и таким образом быстро решить любую задачу.

В рамках Hoff, чтобы улучшить клиентский сервис, нам потребовалось связать вообще все бизнес-процессы внутри компании. То есть это не просто сделать какую-нибудь брошенную корзину на сайте или настроить, например, цепочки коммуникации в разных каналах и заработать какие-то деньги. На данном этапе кейс вообще не дал никаких денег, то есть сказать «вот столько-то мы заработали» нельзя. Но и они, и мы прекрасно понимаем, что проделанная работа позволяет прийти к ситуации, в которой в конечном итоге за счет улучшения клиентского сервиса можно заработать очень много денег. Потому что, по сути:

Но и они, и мы прекрасно понимаем, что проделанная работа позволяет прийти к ситуации, в которой в конечном итоге за счет улучшения клиентского сервиса можно заработать очень много денег. Потому что, по сути:

ты, я, мы не будем ходить туда, где нам не нравится, мы не будем пользоваться продуктом, который нам не нравится. Мы не будем делать то, что нам не нравится.

— Предположим, я хочу внедрить методологию дизайн-мышления в мой бизнес. С чего мне начать?

Ребята, которые занимаются сервис-дизайном, — Марк Стикдорн и его команда проводят воркшопы по всему миру. Я бы советовал посетить один из таких воркшопов и как следует прокачаться, если есть такая возможность. Также они написали две книги: Service design thinking и Service design doing.

В первой книге дана общая методология процесса, объяснено, как это все работает. Вторая — реально хардовая книга-инструкция с практикой и инструментами, по которой можно прямо брать и делать.

Также эти ребята разработали ряд готовых сервисов, которые позволяют строить stakeholders maps, personas, CJM. Например, для построения CJM, в отличие от mind map’ов или блок-схем, которые все привыкли использовать, есть конкретные шаблоны уже с эмоциональной привязкой человека к данным. Также там есть конкретный шаблон для создания персоны по отдельным сегментам целевой аудитории. Шаблоны для создания stakeholders maps. Плюс какие-то дополнительные хинты и подсказки того, как организовать весь процесс сервис-дизайна внутри компании. И это все в рамках облачного решения, которое визуально круто сделано, работает круто и помогает ускорить процесс создания всех этих штук.

Как начать? Вы можете использовать этот сервис, начиная с маркетинга построить все эти штуки, прийти к своему тимлиду или CEO и сказать: «Слушай, я провел исследование, построил модели, давай внедрять». То есть первое, что нужно сделать, — это провести исследование. Если ты приходишь с какой-то идеей без исследования, то у тебя нет ничего — ни понимания проблемы, ни цифр.

Если ты приходишь с какой-то идеей без исследования, то у тебя нет ничего — ни понимания проблемы, ни цифр.

Алгоритм такой:

1. Провести исследование текущей ситуации. Это какие-то сырые данные, которые должны быть у тебя на входе.

2. Построить CJM, personas и тогда уже показать конкретику: «Вот сейчас мы делаем так, а нам нужно делать вот так. И вот что нам это даст. Давайте делать». Тебе скажут: «Окей, ты такой классный! 🙂 Выглядит все суперкруто, давай внедрять!» И тут возникает главный вопрос: готов ли ты взять ответственность за весь этот проект на себя? И это, как правило, самая больная тема, потому что чаще всего ответ будет: «Наверное, не уверен, мне нужна команда».

И это можно понять, ведь нововведения затронут все отделы компании и одному человеку действительно будет сложно все это реализовать и контролировать. Но если мы говорим про какие-то крупные компании, то, как правило, у них уже есть и аналитики, и программисты. Если же мы говорим про небольшой бизнес, тут немного другая история.

Если же мы говорим про небольшой бизнес, тут немного другая история.

Таким компаниям на старте я бы рекомендовал обратиться к подрядчику — в специальные агентства. Это люди, которые максимально детально пройдут весь путь взаимодействия с твоим продуктом или с твоей компанией, но с точки зрения человека, который понимает, что нужно улучшить, и знает, как правильно и какие собирать данные. Проведя исследование, они выкатят отчет о том, как это реально работает, с чем сталкиваются пользователи, где, может быть, у тебя полный провал, а где все хорошо.

Первое, что нужно, — обратиться в агентство за исследованием, второе — взять руководителей из разных департаментов внутри компании и отправить их всех в это же агентство или на какой-нибудь workshop по сервис-дизайну, который поможет им взглянуть на их же продукт немного со стороны, пройти весь этот путь пользователя и разработать шаблоны для дальнейшей работы. Это два небольших этапа, которые на самом деле не стоят очень много денег, но которые позволят на старте очень сильно «подпрыгнуть» и внедрить этот процесс.

Дальше уже идет непосредственное выстраивание положительного опыта взаимодействия каждого клиента с вашей компанией.

— Какие здесь инструменты?

Персонализация ретаргетинговых рекламных кампаний на Facebook под конкретного человека, например, на основе компании, в которой он работает. Так он увидит не просто абстрактную рекламу в своей ленте FB, которую видят все, а сообщение, адресованное конкретно ему. То есть мы собираем данные, с целью в конечном итоге показывать рекламу людям так, чтобы они видели, что это сообщение именно для них: с именем, названием компании или еще чем-то.

Еще персонализированный сайт, например. Это когда ты заходишь на сайт, и я понимаю, что ты — это ты, и могу менять контент на сайте под тебя. Могу делать товарную выдачу в каталоге конкретно под тебя, могу в конкретный момент, понимая, куда ты заходишь и что ты делаешь, что-то менять на странице в режиме real time.

Если говорить про программы лояльности, здесь тоже есть интересный момент. Мы интегрируемся с сайтом, с CRM-системой, с 1C-системой, в которой можно поймать продажи, с ERP-системой (Enterprise Resource Planning — система планирования ресурсов предприятия), чтобы понимать ценообразование товаров, и т.д. Так же с системой программ лояльности. И все эти данные, которые в целом очень плохо связаны между собой на стороне клиента, очень хорошо связываются внутри нас, что позволяет видеть картину целиком.

Дальше маркетолог может реализовывать какие угодно механики, которые ему нужны. Придумать операционные модели и потом предлагать их нужному пользователю там, где это необходимо: на сайте, в e-mail или еще где-то. Построить какие-то предиктивные модели, чтобы определить для каждого человека вероятность совершения целевого действия. И в конечном итоге на основе этой вероятности решить: давать в черную пятницу скидку 80% всем подряд или дать только 40% тем ребятам, у которых вероятность совершения покупки выше 80%. А этим, которые вряд ли купят, дать и 80%, потому что их это больше замотивирует. В результате совершат покупку оба клиента, и оба будут считать сделку выгодной. И клиенты, и сам бизнес окажутся в выигрыше, а это и есть главная цель сервис-дизайна.

А этим, которые вряд ли купят, дать и 80%, потому что их это больше замотивирует. В результате совершат покупку оба клиента, и оба будут считать сделку выгодной. И клиенты, и сам бизнес окажутся в выигрыше, а это и есть главная цель сервис-дизайна.

Резюме

Service design, или дизайн-мышление, — это выстраивание процессов внутри бизнеса с целью улучшить взаимодействие между клиентами и компанией. Методология сервис-дизайна направлена на увеличение удовлетворенности каждого клиента и в результате — повышение доходности. Иными словами, это история про win-win, когда и бизнес, и конечный клиент полностью решают свои задачи: клиент получает качественный продукт, а бизнес увеличивает доход.

Основные инструменты сервис-дизайна:

Сервисы от основателей сообщества по сервис-дизайну:

www.smaply.com

www.experiencefellow.com

thisisservicedesignthinking.com

Как говорил Джек Ма, основатель Alibaba Group: «Забудьте о конкурентах и сфокусируйтесь на клиентах!» До связи!

Узнайте, какая реклама приводит лиды

Коллтрекинг CoMagic

- определение источника обращения до ключевого слова

- без платы за номера

- настройка в два клика

〚 Пуфик — блог о дизайне интерьера 〛 ◾ Фото ◾ Идеи ◾ Дизайн

Несмотря на всё великолепие классических архитектурных деталей в этом викторианском доме в Лондоне, на первый план в его оформлении вышел естественный свет и ласковые лучи солнца, которые обильно заливают комнаты. Благодаря этому интерьеры получили такой лёгкий и приятный тёплый окрас и уютное настроение. Но, конечно же, изящной лепниной и роскошными витражными окнами здесь можно наслаждаться…

Благодаря этому интерьеры получили такой лёгкий и приятный тёплый окрас и уютное настроение. Но, конечно же, изящной лепниной и роскошными витражными окнами здесь можно наслаждаться…

Австралийский архитектор Eva-Marie Prineas обожает историческую архитектуру, поэтому в качестве своего дома выбрала уникальный особняк конца 19 века в Сиднее. На примере его интерьеров мы можем видеть фирменный стиль её одноимённой студии: лёгкая и спокойная элегантность и современный взгляд на дизайн классического пространства. Все оригинальные детали декора, которые можно было сохранить, хозяйка умело интегрировала в…

Наша любимая Zara Home в присущем ей утончённом стиле напоминает нам о приближении тепла и весны, презентовав замечательную новую коллекцию под названием The Art of Living. Мы уже привыкли в роскошным домам, которые компания обычно арендует для своих фотосессий, но в этот раз дизайнеры, кажется, превзошли себя — это историческое поместье в Испании своей впечатляет…

Этот традиционный скандинавский коттедж прямо на берегу фьорда показывает, как раньше люди в Норвегии отдыхали на выходных. Его интерьеры сохранились почти в оригинальном виде с момента постройки в первой половине 20 века: все поверхности покрашены в белый, мебель, в том числе диван и кровати, сделаны из дерева своими руками, из декора лишь самое простое: свечи,…

Его интерьеры сохранились почти в оригинальном виде с момента постройки в первой половине 20 века: все поверхности покрашены в белый, мебель, в том числе диван и кровати, сделаны из дерева своими руками, из декора лишь самое простое: свечи,…

Интерьер этой квартиры в Чикаго получился довольно дерзким и смелым, как для жилья молодой девушки. Тёмные акценты в мебели, бетонный потолок и пеньки из рустикального дерева в качестве декора — сразу видно, что хозяйка — очень сильная личность и не признаёт стереотипов. С другой стороны, мы можем говорить об игре контрастов, когда замечаем, как дизайнер…

Отель Grand Hotel du Soleil d’or точно не выглядит как типичный горнолыжный курорт в Альпах и на это есть несколько причин. Во-первых, он занимает самое старое здание на известном курорте Межев, построенное в 1901 году в период расцвета «Прекрасной эпохи» во Франции. Во-вторых, интерьеры — дизайнеры подошли с выдумкой и креативом к оформлению пространств отеля….

У этой просторной квартиры в шведском Гётеборге роскошная классическая база, но дизайнеры преподнесли несколько сюрпризов в её оформлении. В первую очередь хотелось бы поговорить о кухне: здесь мы видим необычный дизайн шкафчиков из горизонтальных панелей в тёмном оттенке, а также обеденный деревянный стол с табуретками, который больше похож на рабочий стол плотника. Смотрится очень интересно…

В первую очередь хотелось бы поговорить о кухне: здесь мы видим необычный дизайн шкафчиков из горизонтальных панелей в тёмном оттенке, а также обеденный деревянный стол с табуретками, который больше похож на рабочий стол плотника. Смотрится очень интересно…

Вдохновение для дизайна своего любимого дома в тихом районе Монтесито на востоке Санта-Барбары в Калифорнии известная актриса Гвинет Пэлтроу искала не в модных тенденциях, а в старинных европейских виллах и вневременных пропорциях. Кстати говоря, местная природа здесь очень напоминает регион Средиземноморья, и не в последнюю очередь поэтому эти края в конце 19 века облюбовали переселенцы…

Создатели этого маленького коттеджа в лесу в штате Вашингтон решили дать возможность всем желающим реализовать свою детскую мечту — пожить в домике на дереве. Они спроектировали дом, который буквально парит над землёй на высоте 6 метров над уровнем земли, и теперь сдают его на сайте Air B&B. По законам жанра, коттедж совсем маленький по площади…

Дизайнер Евгения Дубровская — настоящий эксперт в обновлении исторического жилья в центре Киева. Мы ещё не успели забыть яркую квартиру с ретро-нотками и 4-метровыми потолками, о которой мы рассказывали в прошлом году. И вот буквально на днях дизайнер поделилась своей самом свежей работой — квартирой коллекционера в старом доме рядом с Золотыми воротами. В её…

Мы ещё не успели забыть яркую квартиру с ретро-нотками и 4-метровыми потолками, о которой мы рассказывали в прошлом году. И вот буквально на днях дизайнер поделилась своей самом свежей работой — квартирой коллекционера в старом доме рядом с Золотыми воротами. В её…

Ресурсы для разработчиков, от разработчиков.

Улучшение API доступа к хранилищу в Firefox

Прежде чем мы развернем State Partitioning для всех пользователей Firefox, мы намерены внести несколько улучшений конфиденциальности и эргономики в API доступа к хранилищу. В этом сообщении блога мы подробно расскажем о некоторых новых изменениях, которые мы сделали. Сообщение Улучшение API доступа к хранилищу в Firefox впервые появилось в Mozilla Hacks — блоге веб-разработчиков.

Опубликовано во вторник, 8 февраля 2022 г. автором Benjamin VanderSloot

Ретроспективные и технические подробности о недавнем отключении Firefox

13 января 2022 г. Firefox перестал работать почти на два часа для пользователей по всему миру. Этот инцидент прервал рабочий процесс многих людей. Этот пост освещает сложную серию событий и обстоятельств, которые вместе вызвали ошибку глубоко в сетевом коде Firefox. Что случилось? Firefox имеет несколько серверов и связанную с ними инфраструктуру, […]Пост Ретроспективные и технические подробности о недавнем сбое Firefox впервые появился в Mozilla Hacks — блоге веб-разработчиков.

Этот инцидент прервал рабочий процесс многих людей. Этот пост освещает сложную серию событий и обстоятельств, которые вместе вызвали ошибку глубоко в сетевом коде Firefox. Что случилось? Firefox имеет несколько серверов и связанную с ними инфраструктуру, […]Пост Ретроспективные и технические подробности о недавнем сбое Firefox впервые появился в Mozilla Hacks — блоге веб-разработчиков.

Опубликовано Кристианом Холлером в среду, 2 февраля 2022 г.Он является соучредителем Menopays, финтех-стартапа, предлагающего еще один вариант «Купи сейчас, заплати позже» (BNPL) в Африке. Мы поговорили с ним об основании Menopays и влиянии технических решений, разработанных в Нигерии. Сообщение «Расшифровка хаков: Адевале Адетона» впервые появилось в Mozilla Hacks — блоге веб-разработчиков.

Опубликовано Ксавьером Хардингом в понедельник, 31 января 2022 г.

Участие в MDN: познакомьтесь с участниками

Если вы когда-либо создавали что-либо с помощью веб-технологий, вы, вероятно, знакомы с MDN Web Docs. Около 13 000 страниц документируют, как использовать такие языки программирования, как HTML, CSS и JavaScript, и в любой момент сайт используют около 8 000 человек. MDN полагается на участников, которые помогают поддерживать его постоянно расширяющуюся и актуальную документацию. Мы связались с 4 давними участниками сообщества, чтобы поговорить о том, как и почему они начали вносить свой вклад, почему они продолжали вносить свой вклад, и спросить, что они могут посоветовать новым участникам. блог веб-разработчика.

Около 13 000 страниц документируют, как использовать такие языки программирования, как HTML, CSS и JavaScript, и в любой момент сайт используют около 8 000 человек. MDN полагается на участников, которые помогают поддерживать его постоянно расширяющуюся и актуальную документацию. Мы связались с 4 давними участниками сообщества, чтобы поговорить о том, как и почему они начали вносить свой вклад, почему они продолжали вносить свой вклад, и спросить, что они могут посоветовать новым участникам. блог веб-разработчика.

Опубликовано Франческой Минелли во вторник, 18 января 2022 г. Ливан. В настоящее время она работает над новым курсом «Практическая доступность», предназначенным для обучения разработчиков и дизайнеров тому, как сделать свои продукты доступными. Мы поговорили с Сарой о веб-разработке, важности дизайна и ее любви к птицам.Сообщение Расшифровка хаков: Сара Суэйдан, отмеченный наградами инженер по дизайну пользовательского интерфейса и автор, впервые появилась в Mozilla Hacks — блоге веб-разработчиков.

Опубликовано Ксавьером Хардингом в четверг, 30 декабря 2021 г.

Давайте поговорим о TrainStation… С нашим ведущим арт-дизайнером Дэниелом | Блог | Пиксельная Федерация

Привет Даниэль! Как ветеран Pixel Federation, вы наверняка помните то время, когда родилась идея создать игру про поезда. Не могли бы вы описать предысторию, которая привела команду к созданию TrainStation, а также дух команды?

Конечно! На тот момент Pixel Federation насчитывала около 20 человек.Это было в 2009 году: только что вышло третье поколение айфонов, и каждое радио крутило Pokerface Леди Гаги. Google Chrome просуществовал всего несколько месяцев, но уже имел поразительную долю в 3,9% на рынке браузеров…

Pixel переживал тяжелые времена, но после того, как мы получили финансирование, нам не пришлось прибегать только к контрактной работе.

Тогда мы были сосредоточены на создании веб-сайтов, но мы надеялись делать и игры: мы закончили 2 проекта для Nintendo DS (Libera Wing, Happy Birthday Mart), 2 игры для iPhone (3bot, Bowling Party) и Emporea. работала исключительно на немецком игровом портале, но издатель не обратил на это внимания, и количество игроков остановилось.

работала исключительно на немецком игровом портале, но издатель не обратил на это внимания, и количество игроков остановилось.

Деньги уходили на разработку проекта, который не мог поддерживать фирму.

Тогда Шимону (Шимону Шико, одному из 4 соучредителей и нынешнему генеральному директору Pixel Federation) пришла в голову идея сделать игру о поездах. Он задумал документ о цели игры, и мы начали работать над графикой и игровым дизайном, одновременно выясняя, было ли что-то подобное на рынке. В то время на подъеме был Lucky Train, изометрическая игра про развитие города и отправку поездов между друзьями — играть в нее было обязательно 🙂

Итак, первоначальная концепция была ясна, так как было явное вдохновение.Чем TrainStation должен отличаться от конкурентов, каков был план, чтобы заинтересовать игроков?

Если ваш бюджет ограничен, вы не будете пытаться изобретать велосипед.

Наоборот, мы начали с концепции безопасности, конечно, обогащенной нашими оригинальными идеями. Первоначальная версия TrainStation (рабочее название — Trainz) должна была быть изометрической, где игрок также должен был строить железные дороги, как в Transport Tycoon. Мы начали разрабатывать первые концепты локомотивов в 3D.Мы несколько недель занимались 3D-разработкой, но быстро возникли опасения — мы разрабатываем игру, которая будет очень похожа на уже существующую… Речь идет о поездах, но не о поездах. какими бы заметными они ни были, деталей слишком мало. Моделирование двигателей занимало очень много времени, а изометрический вид вызывал массу проблем. Но тут у нашего бывшего геймдизайнера Томаса возникла очень спорная идея. Он играл в игру на Facebook под названием Hotel City, которая была полностью в двухмерном виде сбоку.

«Как насчет того, чтобы создать Trainz в качестве сайд-скроллера?»

Мы сказали себе, что очень простой прототип можно сделать за неделю, так что давайте попробуем. Но если вы спросите меня, я думаю, что большинство из нас думало, что 2D-прототип только докажет, что это тупик, и мы снова вернемся к его разработке в 3D.

Но если вы спросите меня, я думаю, что большинство из нас думало, что 2D-прототип только докажет, что это тупик, и мы снова вернемся к его разработке в 3D.

Но вы наконец решили перейти на 2D, почему?

Мы начали видеть преимущества этого подхода во время очень короткого периода разработки 2D-прототипа, и на ум пришли возможные функции, которые можно было бы включить в игру.Одним из сильнейших аргументов в пользу 2D-подхода были ощущения и атмосфера вида сбоку.

Все помнят, как ездили в поезде в молодости, как страна открывалась из-за окна.

Мы думали, что будет очень легко создать эффект параллакса в 2D, и он действительно оказывает сильное влияние на людей во время поездки на поезде в игре (в то время поездка на поезде должна была быть основной опорой игры). ). Мы также пришли к выводу, что время производства будущего контента в 2D сокращается вдвое и что отдельные активы могут быть более детализированы. Итак, решение было принято — TrainStation должен был стать сайд-скроллером в 2D!

Итак, решение было принято — TrainStation должен был стать сайд-скроллером в 2D!

Как решение о создании игры в 2D повлияло на вашу работу в качестве графического дизайнера?

Многое стало намного проще, так как игра представляет собой своеобразный таймлапс по истории железных дорог — игрок начинает с исторических локомотивов и со временем попадает в настоящее (будущее). Первые локомотивы появились в конце 19 века, и найти точный исходный материал для качественной 3D-модели было практически невозможно.

Мы щурились на черно-белые, поврежденные фотографии, полные шумов, чтобы добавить в игру как можно больше деталей.

Решение делать игру с видом сбоку позволило нам использовать технические чертежи с видом сбоку.

Можете ли вы вспомнить особенности и аспекты игры, которые были частью первоначального дизайна, но не вошли в игру, которую мы знаем сейчас?

Конечно! Например, мы предполагали, что пользовательский интерфейс (UI) будет модернизироваться по мере прохождения игроком отдельных эпох железных дорог (мы играли с мыслью, что у нас будет текущий год вместо индекса уровня), однако это оказалось слишком большим испытанием для нас.

К счастью, нам удалось избежать ошибок, которые могли привести к провалу игры.

Например, понятие грузоподъемности вагонов. Вагоны должны изначально оцениваться как 3-минутные, 5-минутные, 30-минутные и т. д., и время, которое потребуется поезду для завершения своего пути, будет зависеть от состава вагонов… Несмотря на то, что я была поставлена задача с художественной стороной проекта, мне действительно пришлось отговаривать от этого дизайнера. К счастью, он согласился, что подсчет минут будет намного сложнее, чем подсчет бонусных процентов.

Скоро будет вторая часть интервью. Пусть ваши поезда никогда не опаздывают!

За кулисами Юрия!!! Дизайн костюмов на льду 9 — Блог Сакуги

После того, как фигуристы и персонал сделали небольшой перерыв, эта серия возвращается, чтобы заглянуть за кулисы процесса создания костюма. Как обычно, Гуд Харо перевел статью Чакотта.

Наконец-то мы добрались до короткой программы финала Гран-при, и осталась всего одна серия!

Отабек Алтын – один из шести финалистов, впервые вышедших на каток. Итак, без лишних слов, давайте поговорим о его костюме.

Итак, без лишних слов, давайте поговорим о его костюме.

Как вы подошли к этому дизайну?

Мисс Ямамото попросила меня спроектировать его по образцу традиционной венгерской одежды, так как он должен был кататься под классическую венгерскую пьесу. Жилет выполнен из ткани с цветочным принтом, а сверху прикреплены камни, придающие объемность и блеск. Плечевой желток и штаны будут из эластичного велюра.

Даже шнуровка на штанах украшена стразами.

Не могли бы вы немного рассказать об узоре на жилете?

Конечно. Крупные камни создают цветочную мозаику. Мне бы хотелось использовать крупные бусины, но иногда, когда я предпочитаю что-то более простое с точки зрения отделки, я использую элементы из акрилового камня.

Из какого материала сделана рубашка? Он выглядит немного блестящим.

Это атласный трикотаж. Учитывая внешний вид наряда, я решила использовать изнаночную сторону ткани, чтобы приглушить блеск. Когда вы используете изнаночную сторону ткани, она немного менее блестит и имеет слегка шероховатую текстуру.

Когда вы используете изнаночную сторону ткани, она немного менее блестит и имеет слегка шероховатую текстуру.

О, так вы использовали не ту сторону! Ремень на конце идет сверху?

Ремень на самом деле является частью штанов. В аниме это был простой блестящий материал, который стал частью рубашки.

Судя по схеме, на нем белые колготки, да?

Я подумал, что белые трико подойдут к традиционному костюму… Это песня с чрезвычайно быстрым ритмом, поэтому последовательность шагов является основным фокусом программы.Я думал, что колготки помогут убедиться, что подол его брюк не будет мешать. Однако в аниме они, кажется, выбрали бахилы.

Вот и все. Мы надеемся, что вы так же, как и мы, взволнованы финальным эпизодом и костюмом произвольной программы Отабека! Увидимся в следующий раз!

Поддержите нас на Patreon, чтобы мы могли продолжать создавать весь этот контент и выполнять наши следующие цели, а также оплачивать все расходы на сервер. Спасибо!

Спасибо!

ACTINIUM нацелен на украинские организации — Блог Microsoft Security

Microsoft Threat Intelligence Center (MSTIC) делится информацией о группе угроз под названием ACTINIUM, которая работает уже почти десять лет и постоянно пытается получить доступ к организациям в Украине или организациям, связанным с делами Украины.MSTIC ранее отслеживал активность ACTINIUM как DEV-0157, и эта группа также публично упоминается как Gamaredon.

За последние шесть месяцев MSTIC наблюдал, как ACTINIUM нацеливался на организации в Украине, включая правительственные, военные, неправительственные организации (НПО), судебные органы, правоохранительные органы и некоммерческие организации, с основной целью эксфильтрации конфиденциальной информации, поддержания доступа, и использование полученного доступа для горизонтального перехода в родственные организации. MSTIC зафиксировал деятельность ACTINIUM из Крыма с целями, соответствующими кибершпионажу.Украинское правительство публично приписало эту группу Федеральной службе безопасности (ФСБ) России.

С октября 2021 года ACTINIUM атаковал или взломал учетные записи организаций, критически важных для реагирования на чрезвычайные ситуации и обеспечения безопасности территории Украины, а также организаций, которые будут заниматься координацией распределения международной и гуманитарной помощи Украине в условиях кризиса. Как и в случае любой наблюдаемой деятельности субъектов государства, Microsoft напрямую уведомляет клиентов о онлайн-сервисах, которые были атакованы или скомпрометированы, предоставляя им информацию, необходимую для защиты их учетных записей.Microsoft поделилась этой информацией с украинскими властями.

ACTINIUM представляет собой уникальный набор действий, не связанных с деструктивными вредоносными атаками DEV-0586, описанными в предыдущем сообщении в блоге. На момент написания этой статьи MSTIC не обнаружил никаких индикаторов, связывающих этих двух акторов или их операции. Наблюдаемая деятельность ACTINIUM, подробно описанная в этом блоге, была ограничена только организациями в Украине. Мы не видели, чтобы этот субъект использовал какие-либо неисправленные уязвимости в продуктах или услугах Microsoft.

Мы не видели, чтобы этот субъект использовал какие-либо неисправленные уязвимости в продуктах или услугах Microsoft.

Учитывая геополитическую ситуацию и масштабы наблюдаемой активности, MSTIC уделяет первоочередное внимание обмену нашими знаниями о тактике, методах и процедурах (TTP) ACTINIUM, а также значительному количеству индикаторов компрометации (IOC) из нашего обширного анализа. Наша цель — предоставить организациям новейшие аналитические данные для проведения расследований потенциальных атак и информацию для реализации упреждающей защиты от будущих попыток.

Описание деятельности

Корпорация Майкрософт наблюдала повторяющийся набор методов и процедур во время операций ACTINIUM с несколькими важными элементами, которые, по нашему мнению, важны для понимания этих действий.Важно отметить, что тактика ACTINIUM постоянно развивается; Действия, описанные в этом блоге, являются одними из наиболее последовательных и заметных наблюдений Microsoft, но они не являются исчерпывающими в отношении TTP актеров.

Фишинг с использованием удаленных шаблонов

Одним из наиболее часто используемых ACTINIUM векторов доступа является адресная фишинговая электронная почта с вложенными вредоносными макросами, использующими удаленные шаблоны. Внедрение удаленного шаблона относится к методу загрузки документом шаблона удаленного документа, содержащего вредоносный код, в данном случае макросы.Доставка с использованием удаленного внедрения шаблона гарантирует, что вредоносное содержимое загружается только при необходимости (например, когда пользователь открывает документ). Это помогает злоумышленникам избежать статических обнаружений, например, системами, которые сканируют вложения на наличие вредоносного содержимого. Удаленное размещение вредоносного макроса также позволяет злоумышленнику контролировать, когда и как доставляется вредоносный компонент, еще больше избегая обнаружения, не позволяя автоматическим системам получать и анализировать вредоносный компонент.

MSTIC наблюдал ряд фишинговых приманок электронной почты, используемых ACTINIUM, в том числе те, которые выдают себя за законные организации и маскируются под них, используя безопасные вложения для установления доверия и знакомства с целью.

ACTINIUM кажутся законными и различаются по стилю и содержанию. Например, приведенный ниже документ-приманка включает удаленный шаблон по следующему URL-адресу: hxxp://usa-national[.]info/USA/sensible[.]dot. Хотя в этом случае использовался домен, также использовались ссылки со статическими IP-адресами.

Этот URL и связанная с ним приманка.dot document от ACTINIUM отвечает за загрузку вредоносного удаленного шаблона. В этом документе используется текст из достоверного отчета об обновлении ситуации с COVID-19 who.int, опубликованного 27 июля 2021 г.

В этом документе используется текст из достоверного отчета об обновлении ситуации с COVID-19 who.int, опубликованного 27 июля 2021 г. Фишинговые вложения ACTINIUM содержат полезную нагрузку первого этапа, которая загружает и выполняет дальнейшие полезные нагрузки. Может быть несколько последующих «промежуточных» сценариев, прежде чем более полнофункциональная вредоносная функция будет развернута на скомпрометированном устройстве. Непонятно, почему часто бывает несколько стадий; одна из гипотез заключается в том, что эти промежуточные сценарии VBScript легче модифицировать, чтобы включить новые изменения в запутанности или управлении и управлении (C2).Также возможно, что ACTINIUM развертывает эти сценарии, чтобы обеспечить некоторую уверенность в том, что системы обнаружения с меньшей вероятностью обнаружат свои основные возможности. Эти начальные возможности постановки различаются; примеры включают сильно запутанные сценарии VBScript, запутанные команды PowerShell, самораспаковывающиеся архивы, файлы LNK или их комбинацию. ACTINIUM часто полагается на запланированные задачи в этих скриптах для сохранения постоянства. Дополнительные сведения о некоторых возможностях, проанализированных MSTIC, включены в раздел «Вредоносное ПО и возможности».

ACTINIUM часто полагается на запланированные задачи в этих скриптах для сохранения постоянства. Дополнительные сведения о некоторых возможностях, проанализированных MSTIC, включены в раздел «Вредоносное ПО и возможности».

Операционная инфраструктура ACTINIUM и списки слов

MSTIC оценивает, что ACTINIUM поддерживает большое количество и степень изменчивости своей операционной инфраструктуры, чтобы избежать обнаружения. Операционная инфраструктура ACTINIUM состоит из множества доменов и хостов, что упрощает размещение полезной нагрузки и C2. В одном 30-дневном снимке MSTIC увидел, что ACTINIUM использует более 25 новых уникальных доменов и более 80 уникальных IP-адресов, демонстрируя, что они часто модифицируют или изменяют свою инфраструктуру.

ACTINIUM DNS-записи доменного имени часто изменяются, возможно, недостаточно часто, чтобы считаться «быстро изменяющимися», но большинство DNS-записей для доменов изменяются в среднем один раз в день. Более 70% из последних 200+ IP-адресов ACTINIUM принадлежат ASN 197695 — REG. RU. Большинство доменов ACTINIUM также зарегистрированы через одного и того же регистратора компании-владельца (REG.RU). Непонятно, почему ACTINIUM отдает предпочтение этим законным провайдерам.

RU. Большинство доменов ACTINIUM также зарегистрированы через одного и того же регистратора компании-владельца (REG.RU). Непонятно, почему ACTINIUM отдает предпочтение этим законным провайдерам.

, созданное ACTINIUM, часто использует рандомизированные поддомены для C2.Эти поддомены включали в себя использование явного английского списка слов в процедуре их генерации, что делало домены более законными, в то же время сбивая с толку инструменты сетевой защиты, которые могут полагаться на блокировку доменных имен. Список наиболее распространенных слов, обнаруженных MSTIC, включен в IOC ниже. В течение последних 30 дней MSTIC наблюдала, что рандомизированные схемы все чаще используются для шаблонов поддоменов вместо списков слов, что указывает на возможный сдвиг в методологии. Одним из примеров такой рандомизации является эффект их стейджера PowerShell с использованием командлета Get-Random :

Примеры поддоменов ACTINIUM, охватывающих как списки слов, так и рандомизированные поддомены, включают:

- Ревность[.

]Jonas[.]artisola[.]ru

]Jonas[.]artisola[.]ru - Умышленный[.]brontaga[.]ru

- регистрация83[.]переделка[.]удача[.]mirotas[.]ru

- 001

4[.]retarus[.] ru - 6377535992334[.]jolotras[.]ru

Несмотря на то, что быстро меняющийся характер инфраструктуры ACTINIUM означает, что IP-адреса являются менее полезными IOC, существует явное предпочтение для него в конкретном ASN. Такое предпочтение может помочь защитникам определить, может ли домен с большей вероятностью принадлежать ACTINIUM. Список более свежих IP-адресов включен в IOC ниже.

ACTINIUM, похоже, использует тот же список слов, чтобы скрыть другие аспекты своих атак. Например, как упоминалось ранее, ACTINIUM часто поддерживает постоянство, используя запланированные задачи для запуска своей вредоносной полезной нагрузки. Полезные нагрузки часто именуются, казалось бы, случайными словами и фразами с допустимыми (но не относящимися к делу) расширениями. Затем файлы выполняются с использованием сценариев с флагом /E:VBScript для указания механизма VBScript (и для эффективного игнорирования случайного расширения файла, назначенного полезной нагрузке) и флагом /b для отключения предупреждений и ошибок.

Ниже приведен пример:

Ниже приведен пример:Термины deep-grounde d, deerfield и defiance выше используются как имя запланированной задачи, имя папки и имя файла соответственно. Термины, сгенерированные из списка слов, как и в приведенном выше примере, были сгенерированы и использованы для нескольких целей, а также используются для создания поддоменов, как описано ранее. Эти сгенерированные термины могут расстроить сетевых защитников, поскольку имена запланированных задач, имена файлов и другие имена почти никогда не совпадают для каждой цели.Мы составили список терминов, которые MSTIC соблюдает в IOC, представленных ниже. Сетевые защитники могут использовать указанный список, чтобы определить, требует ли запланированная задача, файл или домен дальнейшего расследования.

Сохранение настойчивости и сбор информации

MSTIC оценивает, что основным результатом деятельности ACTINIUM является постоянный доступ к ценным сетям с целью сбора разведданных.

Несмотря на кажущееся широкое развертывание вредоносных возможностей в регионе, последующие действия группы происходят в областях, представляющих особый интерес, что указывает на возможный пересмотр целей.После первоначального доступа MSTIC наблюдала, как ACTINIUM развертывает такие инструменты, как «Pterodo», для получения интерактивного доступа к целевым сетям. В некоторых случаях MSTIC наблюдал за развертыванием UltraVNC, чтобы обеспечить более интерактивное подключение к цели. UltraVNC — это законное и полнофункциональное приложение для удаленного рабочего стола с открытым исходным кодом, которое позволяет ACTINIUM легко взаимодействовать с целевым хостом, не полагаясь на пользовательские вредоносные двоичные файлы, которые могут быть обнаружены и удалены продуктами безопасности.

Несмотря на кажущееся широкое развертывание вредоносных возможностей в регионе, последующие действия группы происходят в областях, представляющих особый интерес, что указывает на возможный пересмотр целей.После первоначального доступа MSTIC наблюдала, как ACTINIUM развертывает такие инструменты, как «Pterodo», для получения интерактивного доступа к целевым сетям. В некоторых случаях MSTIC наблюдал за развертыванием UltraVNC, чтобы обеспечить более интерактивное подключение к цели. UltraVNC — это законное и полнофункциональное приложение для удаленного рабочего стола с открытым исходным кодом, которое позволяет ACTINIUM легко взаимодействовать с целевым хостом, не полагаясь на пользовательские вредоносные двоичные файлы, которые могут быть обнаружены и удалены продуктами безопасности.Вредоносное ПО и возможности

ACTINIUM использует различные семейства вредоносного ПО с оцененными целями для развертывания удаленно извлеченных или встроенных полезных нагрузок перед выполнением.

MSTIC проанализировал некоторые из этих полезных нагрузок и отслеживает быстроразвивающиеся двоичные файлы в виде следующих семейств: DinoTrain, DesertDown, DilongTrash, ObfuBerry, ObfuMerry и PowerPunch. Семейство вредоносных программ PowerPunch является отличным примером гибкой и постоянно развивающейся последовательности вредоносного кода, и его подробное объяснение приведено ниже.

MSTIC проанализировал некоторые из этих полезных нагрузок и отслеживает быстроразвивающиеся двоичные файлы в виде следующих семейств: DinoTrain, DesertDown, DilongTrash, ObfuBerry, ObfuMerry и PowerPunch. Семейство вредоносных программ PowerPunch является отличным примером гибкой и постоянно развивающейся последовательности вредоносного кода, и его подробное объяснение приведено ниже.Субъект быстро разрабатывает новые запутанные и облегченные возможности для последующего развертывания более сложных вредоносных программ. Это быстро движущиеся цели с высокой степенью дисперсии.В анализируемых полезных нагрузках часто делается упор на запутанные сценарии VBScript. Как атака, это не новый подход, но он продолжает доказывать свою эффективность, поскольку антивирусные решения должны постоянно адаптироваться, чтобы не отставать от очень гибкой угрозы.

Наиболее многофункциональное семейство вредоносных программ, которое мы отслеживаем в связи с активностью ACTINIUM, широко известно в отрасли как «Pterodo».

В следующих разделах мы подробнее рассмотрим Pterodo и рассмотрим двоичный файл QuietSieve, специально предназначенный для эксфильтрации и мониторинга файлов.

В следующих разделах мы подробнее рассмотрим Pterodo и рассмотрим двоичный файл QuietSieve, специально предназначенный для эксфильтрации и мониторинга файлов.PowerPunch

Семейства дропперов и загрузчиков, как правило, являются быстро меняющимися целями из-за интенсивного использования обфускации и простой функциональности. Например, PowerPunch выполняется из PowerShell как однострочная команда, закодированная с использованием Base64:

.Эти двоичные файлы также имеют функции, которые полагаются на данные со взломанного хоста для информирования шифрования о следующем этапе. PowerPunch также является отличным примером этого. В следующем фрагменте кода VolumeSerialNumber хоста служит основой для многобайтового ключа XOR.Ключ применяется к исполняемой полезной нагрузке, загруженной непосредственно из инфраструктуры злоумышленника, что позволяет использовать ключ шифрования, уникальный для целевого хоста (имена выделенных переменных были изменены для ясности).

В конечном итоге исполняемый файл следующего этапа извлекается удаленно и сбрасывается на диск перед выполнением.

Птеродо

MSTIC также рассмотрел несколько вариантов более полнофункционального вредоносного ПО Pterodo от ACTINIUM. Пара особенностей играет непосредственную роль в способности этой вредоносной программы уклоняться от обнаружения и препятствовать анализу: она использует динамический алгоритм хеширования функций Windows для сопоставления необходимых компонентов API и схему «по запросу» для расшифровки необходимых данных и освобождения выделенной кучи. пространство при использовании.

Алгоритм хэширования функции используется для сопоставления хеш-значения заданного имени функции с соответствующим местоположением в памяти с использованием процесса, известного как динамическая компоновка во время выполнения. Предварительно вычисленные хэши передаются алгоритму хеширования вместе с библиотекой Windows, содержащей имя связанной функции.

Каждое имя функции в библиотеке хешируется; когда совпадение найдено, его адрес сохраняется.

Каждое имя функции в библиотеке хешируется; когда совпадение найдено, его адрес сохраняется.Сам алгоритм хеширования исторически не был очень сложным, и при рассмотрении такого примера, как SHA-256 51b9e03db53b2d583f66e47af56bb0146630f8a175d4a43936

38d6d2a45, его можно эмулировать с использованием логики Python следующим образом: При предварительном вычислении этих хэшей для различных библиотек DLL Windows, обычно используемых в подобных схемах, можно сопоставить эти хэш-значения и соответствующие имена функций Windows с помощью инструментов с открытым исходным кодом, таких как MITER malchive.

Мы уже видели такое поведение во многих различных семействах вредоносных программ. Алгоритм хеширования был согласован в этих семействах, что позволяет масштабировать подобный анализ. К сожалению, в случае Pterodo алгоритм слишком сильно дрейфует, чтобы его можно было надежно использовать. Алгоритм был другим во многих образцах, которые мы рассмотрели.

Кроме того, применение этого метода, по-видимому, различается в зависимости от образца. Было замечено, что некоторые образцы используют его для большинства вызовов функций Windows, в то время как другие используют его очень экономно.

Кроме того, применение этого метода, по-видимому, различается в зависимости от образца. Было замечено, что некоторые образцы используют его для большинства вызовов функций Windows, в то время как другие используют его очень экономно.Однако перед вычислением хэшей функций необходимо загрузить библиотеки Windows. Имена этих библиотек и другие строки, необходимые вредоносному ПО, восстанавливаются с использованием схемы «по запросу», которая расшифровывает данные, использует их и немедленно освобождает связанное пространство кучи, когда оно больше не нужно.

Как видно на снимке экрана выше, данные передаются в функцию расшифровки перед использованием в вызове GetModuleHandleA . Прежде чем процедура хеширования использует дескриптор модуля, расшифрованная строка, представляющая имя функции, освобождает связанное с ней пространство кучи и может быть позже перезаписана.Однако реконструкция этих данных не вызывает затруднений в рамках двух основных алгоритмов дешифрования, которые мы наблюдали.

Первый основан на зашифрованном BLOB-объекте, первое значение которого интерпретируется как размер расшифрованных данных в фрагментах DWORD (четырехбайтовых).

Первый основан на зашифрованном BLOB-объекте, первое значение которого интерпретируется как размер расшифрованных данных в фрагментах DWORD (четырехбайтовых).Эти данные расшифровываются по четыре байта за раз, причем последний байт является зашифрованным содержимым. Каждый зашифрованный байт подвергается операции XOR с использованием последовательности многобайтовых ключей, уникальной для каждого анализируемого образца. В нашем примере последовательность клавиш ASCII 39d84sdfjh применяется к вышеприведенному содержимому для создания имени модуля Kernel32 .

Небольшое отклонение от этого подхода также было обнаружено в таких образцах, как SHA-256 2042a2feb4d9f54d65d7579a0afba9ee1c6d22e2

91fbf34ea3da1659904, где алгоритму дешифрования передаются данные, представляющие два значения WORD: одно соответствует смещению зашифрованного содержимого внутри вредоносного ПО, а другое — длине. Эти параметры восстанавливаются, и после вычисления начального индекса к зашифрованному содержимому применяется гораздо более длинная многобайтовая последовательность XOR.

Применение любого из подходов позволяет нам получить более высокий уровень анализа строк, используемых вредоносным ПО.Продолжая подход, использованный в предыдущем примере, мы можем применить многобайтовый ключ XOR ко всему зашифрованному пространству данных, в результате чего получится следующее содержимое:

Pterodo представляет собой постоянно развивающееся семейство вредоносных программ с рядом возможностей, призванных затруднить анализ. Применяя наше понимание, мы можем выявлять больше элементов вредоносного ПО для дальнейших усилий по смягчению последствий и обнаружению.

Тихое сито

Семейство вредоносных программ QuietSieve относится к серии сильно запутанных файлов .NET, специально предназначенные для кражи информации с целевого хоста. Прежде чем перечислять целевые файлы на хосте, QuietSieve сначала проверяет возможность подключения, отправляя тестовый ping на 8.8.8.8 (общедоступный DNS Google). Создание буфера для ICMP-запроса выполняется вручную в QuietSieve и содержит все нулевые значения для 32-байтовой части данных ICMP-пакета.

Если эта проверка завершается успешно, создается случайно сгенерированный буквенно-цифровой префикс, который объединяется с доменом обратного вызова в качестве поддомена, прежде чем будет сделан первоначальный запрос через HTTPS.

Если эта проверка завершается успешно, создается случайно сгенерированный буквенно-цифровой префикс, который объединяется с доменом обратного вызова в качестве поддомена, прежде чем будет сделан первоначальный запрос через HTTPS.В случае успешного подключения на съемных, стационарных или сетевых дисках выполняется поиск файлов со следующими расширениями: doc , docx , xls , rtf , odt , 06 1 txt 9 , pdf , rar , zip и 7z . Файлы-кандидаты ставятся в очередь на загрузку. Они также инвентаризируются с помощью определенного хеш-значения MD5, вычисляемого на основе атрибутов целевого файла и скомпрометированного хоста, таких как серийный номер тома, размер файла и отметка времени последней записи, назначенная файлу.Вычисленные хэши записываются в файл журнала инвентаризации, который служит контрольной точкой, которую проверяет вредоносное ПО, чтобы избежать дублирования эксфильтрации.

QuietSieve также будет делать скриншоты скомпрометированного хоста примерно каждые пять минут и сохранять их в локальной папке пользователя Application Data в папке Temp\SymbolSourceSymbols\icons или Temp\ModeAuto\icons в формате гггг-ММ-дд. -HH-mm вместе с расширением файла jpg .

QuietSieve также будет делать скриншоты скомпрометированного хоста примерно каждые пять минут и сохранять их в локальной папке пользователя Application Data в папке Temp\SymbolSourceSymbols\icons или Temp\ModeAuto\icons в формате гггг-ММ-дд. -HH-mm вместе с расширением файла jpg .Хотя семейство вредоносных программ QuietSieve в первую очередь предназначено для кражи данных со взломанного хоста, оно также может получать и выполнять удаленную полезную нагрузку от оператора.Эти полезные нагрузки записываются в пользовательскую папку Application Data со случайным буквенно-цифровым именем и выполняются в скрытом окне.

Microsoft продолжит отслеживать деятельность ACTINIUM и внедрять средства защиты для наших клиентов.

Индикаторы компрометации (IOC)

Во время нашего исследования были обнаружены следующие IOC. Мы призываем наших клиентов исследовать эти индикаторы в своих средах и внедрять средства обнаружения и защиты, чтобы выявлять прошлые связанные действия и предотвращать будущие атаки на свои системы.

Примечание аналитика по контроллерам ввода-вывода ACTINIUM: ACTINIUM регистрирует и администрирует большое количество инфраструктуры. Точно определить, какой вредоносный компонент к какой инфраструктуре C2 подключается, не всегда возможно. MSTIC наблюдал случаи, когда один и тот же C2 использовался для разных компонентов (например, corolain[.]ru).

Образцы вредоносных программ и связанная с ними инфраструктура

Тихое сито

Индикатор Тип Комментарии Голотры[.] RU доменного имени QuietSieve, связанный с несколькими образцами вредоносных Moolin [.] RU доменного имени QuietSieve, связанный с несколькими образцов вредоносных программ 0afce2247ffb53783259b7dc5a0afe04d 7c991db2da 7898fd80be5 SHA-256 QuietSieve , обменивается данными с доменом(ами) moolin[.  ]ru

]rue4d309735f5326a193844772fc65b186fd673436efab7c6fed9eb7e3d01b6f19 SHA-256 8 QuietSHA-256 8 8] Домена RU (ы) f211e0eb49990edbb5de2bcf2f573ea6a0b6f3549e772fd16bf7cc214d4 SHA-256 QuietSieve, обменивается данными с jolotras [.] Домена RU (ы) 6d4b97e74abf499fa983b73a1e6957eadb2ec6a83e206fff1ab863448e4262c6 SHA-256 QuietSieve, обменивается данными с moolin [. ]ru домен(ы) eb1724d14397de8f9dca4720dada0195ebb99d72427703cabcb47b174a3bfea2 SHA-256 ] Домена RU (ы) e4d309735f5326a193844772fc65b186fd673436efab7c6fed9eb7e3d01b6f19 SHA-256 QuietSieve, обменивается данными с moolin [.] Домена RU (ы) b92dcbacbaaf0a05c805d31762cd4e45c912ba940c57b982939d79731cf97217 SHA-256 QuietSieve, обменивается данными с moolin [. ]ru домен(ы) b3d68268bd4bb14b6d412cef2b12ae4f2a385c36600676c1a9988cf1e77 SHA-256 ] Домена RU (ы) a6867e9086a8f713a962238204a3266185de2cc3c662fba8d79f0e9b22ce8dd6 SHA-256 QuietSieve, обменивается данными с moolin [.  ] Домена RU (ы)

] Домена RU (ы)a01e12988448a5b26d1d1adecc2dda539b5842f6a7044f8803a52c8bb714cdb0 SHA-256 QuietSieve, обменивается данными с moolin [. ]ru домен(ы) 8a8c1a292eeb404407a9fe 663a6d17767e49d52107b60bc229c090a0ae9SHA-256 QuietSieolve.] Домена RU (ы) 15099fc6aea1961164954033b397d773ebf4b3ef7a5567feb064329be6236a01 SHA-256 QuietSieve, обменивается данными с moolin [.] Домена RU (ы) 137bfe2977b719d92b87699d93c0f140d659e990b482bbc5301085003c2bd58c SHA-256 QuietSieve, обменивается данными с jolotras [. ]ru домен(ы) 0e5b4e578788760701630a810d1920d510015367bf90c1eab4373d0c48a921d9 SHA-256 Quiset связывается с Moove.Ru Домен (ы) 0AFCE2247B7DC5A0AFE04D 7C991DB2DA9067C991DB2DA9067C991DB2DA 7898FD80BE5 SHA-256 SHA-256 Chietsieve, общение с Moolin [.  ] RU Домен

] RU ДоменPterodo

Индикатор Тип Комментарии gorigan [.] RU доменных имен Pterodo teroba [.] Имя RU Домен Pterodo красанд[.] RU доменного имени Pterodo, связанный с несколькими образцов вредоносных программ 51b9e03db53b2d583f66e47af56bb0146630f8a175d4a43936 38d6d2a45 SHA-256 Pterodo, обменивается данными с krashand [.] Домена RU (ы) 2042a2feb4d9f54d65d7579a0afba9ee1c6d22e2 91fbf34ea3da1659904 SHA-256 Pterodo, общается с Gorigan [.] RU Домен 425EE82F200B8707A0D4F207ADB72BF33377051365BE203377051365BEB2033EE6Ded368 SHA-256 Pterodo, общается с Крашандом [.] Домена RU (ы) fe068e324cd4175f857dfee4c23512ed01f3abbf8b6138b715caa1ba5e9486c0 SHA-256 Pterodo, обменивается данными с krashand [.  ] Домена RU (ы)

] Домена RU (ы)798cd714cf9e352c1e9de3d48971a366b09eeffb3513950fd64737d882c25a38 SHA-256 Pterodo, обменивается данными с krashand [. ]ru домен(ы) ef9b39705decbb85269518705053e7f4087758eea6bab4ba9135bf1ae922b2ea SHA-256 Pterodo, общается с krashand[.] Домена RU (ы) a87e9d5e03db793a0c7b8e8e197d14745265422f05e6e50867cdfbd150d0c016 SHA-256 Pterodo, обменивается данными с krashand [.] Домена RU (ы) 2042a2feb4d9f54d65d7579a0afba9ee1c6d22e2 91fbf34ea3da1659904 SHA-256 Pterodo, обменивается данными с gorigan [. ]ru домен(ы) c68eb2fa929373cac727764d2cc5ca94f19a0ec7fd8c0876b98f946e72d9fa03 SHA-256 , общается с Pterodo[.] Домена RU (ы) 3b6445cf6f8e9e70cb0fff35d723fec8203375d67cbd67c9a672cddc02a7ff99 SHA-256 Pterodo bae9895ad4e392990a09b1b8a01e424a7ad3769e538ac693919d1b99989f0cb3 SHA-256 Pterodo, обменивается данными с teroba [.  ] Домена RU (ы)

] Домена RU (ы)c6e0 f61d2fc9c84299dd224a6e419e74c98c51a44023f8f72530ac28fdc

SHA-256 Pterodo, обменивается данными с teroba [.] RU домена (ов) cb0d151d930b17f6376c18aa15fd976eac53d6f07d065fc27c40b466e3bc49aa SHA-256 Pterodo 8ed03b1d544444b42385e79cd17c796fefae71d140b146d0757a3960d8ba3cba SHA-256 Pterodo, обменивается данными с teroba [ .]ru домен(ы) Различные стейджеры и загрузчики

(DinoTrain, DilongTrash, Obfuberry, PowerPunch, DessertDown и Obfumerry)

Инфраструктура, принадлежащая ACTINIUM

Домены

В следующем списке представлены самые последние домены, используемые ACTINIUM на момент написания этой статьи. Многие возможности ACTINIUM взаимодействуют со сгенерированными субдоменами по описанным ранее шаблонам. Список часто встречающихся слов в этих сгенерированных именах доступен в следующем разделе, хотя следует отметить, что этот список не является исчерпывающим.

.]ru

душнило[.]ru hostarama[.]ru jokolor[.]ru arianat[.]ru cryptonas[.]ru 9ika[ru]akowa[] [.]ru нократис[.]ru бартион[.]ru коноатари[.]ru torogat[.]ru boltorg[.]ru machiwo[.]ru bibliota[.]ru moonilar[.]ru inosokof[.]ru draagotan[.]ru kolotran[.]ru bilorotka[.]ru reapart[.]ru holotran[.]ru golofir[.]ru volotras[.]ru dokkade[.]ru nomukou[.]ru huskari[.]ru goloser[.]ru milopoda[.]ru goshita[.]ru mirotas[.]ru utemomac[.]ru gortomalo[.]ru zerotask[.]ru hajimari[.]ru ismetroh[.  ]ru

]ruhortoban[.]ru gloritapa[.]ru vasitron[.]ru libellus[.]ru vositra[.]ru hopfar[.]ru bobotal[.]ru nopaster[.]ru meshatr[.]ru fartopart[.]ru koprotas[.]ru historap[.]ru dangeti[.]ru nakushita[.]ru atasareru[.]ru golorta[.]ru jabilen[.]ru haguret[.]ru naletovo[.]ru uzumoreru[.]ru screato[.]ru herumot[.]ru klotrast[.]ru nattanda[.]ru sumikko[.]ru bellinor[.]ru saturapa[.]ru sundabokun[.]ru nokitrav[.]ru vivaldar[.]ru nokata[.]ru fortfar[.]ru rawaumi[.]ru nonima[.]ru ikaraur[.]ru nemoiti[.  ]ru

]rududocilo[.]ru wokoras[.]ru onihik[.]ru ruhodo[.]ru mudarist[.]ru gongorat[.]ru yazibo[.]ru pertolka[.]ru asdorta[.]ru holorta[.]ru gortisir[.]ru jupirest[.]ru ruchkalo[.]ru kolorato[.]ru kucart[.]ru filorta[.]ru vostilo[.]ru shitemo[.]ru warau[.]ru koltorist[.]ru gortova[.]ru lotorgas[.]ru sorawo[.]ru kimiga[.]ru hokoldar[.]ru amaniwa[.]ru masshir[.]ru telefar[.]ru kippuno[.]ru midiatr[.]ru nastorlam[.]ru martusi[.]ru urovista[.]ru kroviti[.]ru bibikaro[.]ru hilotrapa[.  ]ru

]rukovalsko[.]ru vadilops[.]ru hibigaru[.]ru gribata[.]ru alebont[.]ru nukegaran[.]ru zvustro[.]ru lotorda[.]ru vnestri[.]ru dortisto[.]ru Список наблюдаемых терминов

ACTINIUM, вероятно, генерирует строки для использования в различных компонентах из списка слов. Образец терминов, используемых ACTINIUM, можно найти ниже. Было замечено, что ACTINIUM использует эти термины для:

- Субдомены для их инфраструктуры C2

- Имена запланированных задач

- Имена папок

- Имена файлов вредоносных программ

ACTINIUM также, вероятно, генерирует строки для других целей, когда они пытаются замаскировать свою деятельность.